Segui ZDNET: Aggiungici come fonte preferita su Google.

I principali punti salienti di ZDNET

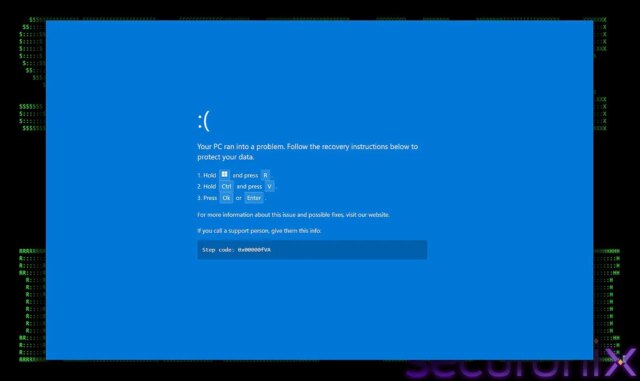

- Una nuova campagna crea un falso BSOD per installare malware.

- La campagna induce gli utenti a installare un trojan di accesso remoto.

- Se eseguito, il RAT può accedere da remoto al PC infetto.

La schermata blu (o schermata nera) di Home windows della morte è in genere un segno che si è verificato un errore o un conflitto irreversibile. Ora, i criminali informatici utilizzano il temuto BSOD come un modo per indurre le persone a eseguire malware.

In un nuovo campagna malware monitorata dalla società di sicurezza informatica Securonixgli aggressori utilizzano l’ingegneria sociale ClickFix, CAPTCHA falsi e BSOD fasulli per convincere le vittime a copiare e incollare codice dannoso. Una volta eseguito, il codice distribuisce un RAT (trojan di accesso remoto) collegato alla Russia che consente ai criminali di prendere il controllo da remoto del PC e distribuire ulteriore malware.

Rivolta al settore alberghiero e dell’ospitalità, la campagna denominata PHALT#BLYX è descritta da Securonix come una catena di infezione a più fasi, poiché accompagna le vittime attraverso una serie di passaggi.

Come funziona l’attacco

L’attacco inizia con un’e-mail di phishing che contiene un collegamento a un sito Internet falso mascherato da agenzia di viaggi on-line Reserving.com. L’e-mail embody apparentemente una richiesta di annullamento di una prenotazione per convincere il destinatario a impegnarsi con essa. Selezionando il collegamento al sito viene visualizzata una pagina con un falso messaggio CAPTCHA che attiva quindi il BSOD fasullo.

Da lì, la campagna si trasforma in una famigerata tattica ClickFix, che mira a indurre le persone a infettarsi copiando e incollando il codice o lanciando determinati comandi sul proprio sistema. In questo caso, al destinatario viene chiesto di correggere il BSOD copiando e incollando uno script dannoso nella finestra di dialogo di esecuzione di Home windows.

Cadendo nella tattica ClickFix viene eseguito un comando PowerShell che scarica ed esegue un file di progetto MSBuild denominato v.proj. A questo punto, il malware è addirittura abbastanza intelligente da disattivare Home windows Defender per procedere senza essere rilevato. Stabilisce inoltre la persistenza impostandosi come URL nella cartella di avvio, quindi si carica automaticamente ogni volta che si avvia Home windows.

Inoltre: questo nuovo attacco informatico ti induce advert hackerare te stesso. Ecco come individuarlo

Se la vittima ha abboccato fino a questo punto, il payload finale è una versione offuscata di DCRat, un trojan in grado di stabilire un accesso remoto, registrare le sequenze di tasti, eseguire codice dannoso attraverso processi legittimi e installare payload secondari.

Gli aggressori hanno scommesso su un paio di fattori per garantire il successo di questa campagna. Innanzitutto, è stato lanciato durante le festività natalizie, tipicamente impegnative per il settore alberghiero. In secondo luogo, sfrutta Reserving.com, un sito di cui si è abusato in passato e che rimane popolare tra i truffatori.

Le e-mail di phishing elencano i costi delle camere in euro, indicando che gli attacchi hanno preso di mira resort e attività simili in Europa. L’inclusione della lingua russa nel file di construct MS “v.mission” collega la campagna agli aggressori russi che utilizzano DCRat.

Dato che la campagna è rivolta al settore dell’ospitalità, è improbabile che l’utente domestico medio venga colpito. Ma per le organizzazioni e gli individui nel mirino, Securonix offre i seguenti suggerimenti per combattere la minaccia.

- Consapevolezza dell’utente. Educa i tuoi dipendenti sulla tattica ClickFix. Avvisali di eventuali messaggi di posta elettronica che chiedono loro di incollare il codice nella casella Esegui di Home windows o nel terminale PowerShell, soprattutto se attivati da un BSOD o da un altro tipo di errore.

- Fai attenzione alle electronic mail di phishing. Fai attenzione alle e-mail che dichiarano di provenire da servizi di ospitalità come Reserving.com, in particolare quelle con richieste finanziarie urgenti. Verifica tutte queste e-mail attraverso i canali ufficiali anziché fare clic sui collegamenti inclusi.

- Monitorare l’utilizzo di MSBuild.exe. Configura il monitoraggio per l’utilizzo del file MSBuild.exe. Assicurati che l’Assist Desk o il personale IT venga avvisato dei casi in cui MSBuild.exe esegue file di progetto da cartelle insolite o tenta di avviare connessioni di rete esterne.

- Monitorare altri file eseguibili. Monitora altri file eseguibili legittimi come aspnet_compiler.exe, RegSvcs.exe e RegAsm.exe. Cerca qualsiasi attività strana o insolita, come stabilire connessioni di rete in uscita verso indirizzi IP sconosciuti attraverso porte insolite.

- Monitora i file sospetti. Configura il monitoraggio per cercare la creazione di tipi di file sospetti, come file .proj ed .exe. Prestare particolare attenzione se tali file vengono creati nella cartella ProgramData di Home windows o nella cartella di avvio di Home windows.

- Abilita la registrazione di PowerShell. Configura la registrazione dei blocchi di script di PowerShell nel Visualizzatore eventi di Home windows (ID evento 4104) per registrare e analizzare il contenuto degli script eseguiti.